méthodes d'authentification de la signature électronique : Trouver le bon équilibre entre sécurité et convivialité de l'authentification

Les entreprises évoluent pour rester compétitives dans un monde de plus en plus numérique où les clients s'attendent à une expérience pratique, sécurisée et transparente. Par conséquent, de plus en plus d'entreprises mettent en œuvre des signatures électroniques avec la technologie de signature numérique dans le cadre de leur stratégie de transformation numérique.

Non seulement les signatures électroniques sont légales, mais elles offrent de nombreux avantages aux utilisateurs. Cependant, les organisations doivent toujours se concentrer sur la sécurité car elles doivent savoir avec qui elles font des affaires, sur leurs canaux en ligne et mobiles.

En tant qu'organisation, il est important de trouver le bon équilibre entre l'expérience client et la sécurité lors de la mise en œuvre de l'authentification de l'utilisateur. Cela permettra d'augmenter les taux d'achèvement et de minimiser les abandons de clients dus à une authentification fastidieuse. En fonction de votre cas d'utilisation et de vos besoins en matière d'authentification, la meilleure approche consiste à rechercher un logiciel de signature électronique qui prenne en charge un large éventail de méthodes d'authentification. Cela garantit une expérience optimale pour l'utilisateur tout en réduisant les risques de fraude.

En outre, vous devez vous assurer que les options d'authentification répondent aux exigences de vos processus et canaux de signature électronique. Par exemple, un processus de signature électronique qui se déroule en face à face dans une agence bancaire ou avec un agent d'assurance utilisera souvent des méthodes d'authentification différentes de celles utilisées pour une transaction à distance via un site web.

Identification et authentification

Les termes "identification de l'utilisateur" et "authentification de l'utilisateur" peuvent sembler similaires, mais ils ont des significations différentes.

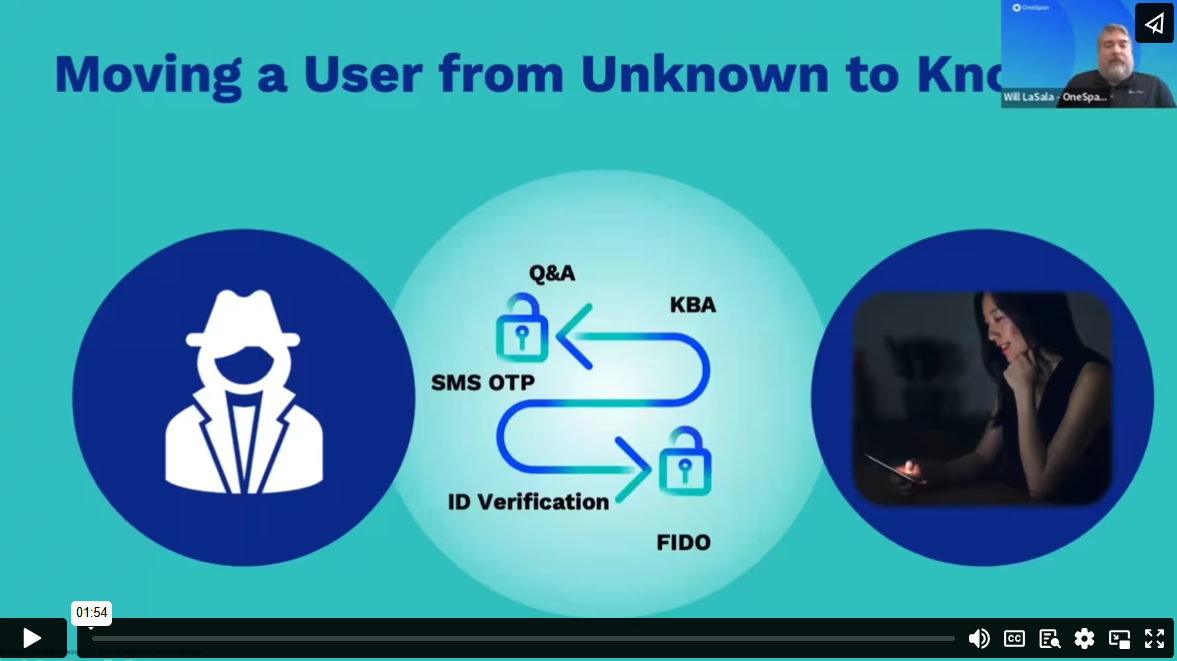

L'identification de l'utilisateur est le processus de présentation et de revendication d'une identité. C'est la première étape pour déterminer avec qui vous faites des affaires. Naturellement, elle a lieu la première fois que deux parties effectuent une transaction.

Un bon exemple est celui d'un nouveau demandeur qui se rend à la banque pour ouvrir un compte pour la première fois. La banque demande au demandeur de prouver son identité à l'aide de son permis de conduire, de son passeport ou de sa carte d'identité nationale. Pour vérifier l'identité d'un nouveau demandeur à distance par l'intermédiaire de vos canaux numériques, il faut procéder à une vérification de l 'identité numérique. La fonction de vérification de l'identité numérique d'une solution de signature électronique permet de confirmer rapidement et en toute sécurité qu'un "utilisateur inconnu" est bien celui qu'il prétend être, directement à partir de son appareil mobile.

Une fois l'identité de la personne confirmée, elle devient un client ou un "utilisateur connu". Il reçoit des informations d'identification pour les transactions futures.

L'authentification de l'utilisateur est le processus de vérification de ces informations d'identification avant d'autoriser l'accès à un système. Dans le cas présent, nous faisons référence à l'acte de signature électronique. Cette alternative offre une meilleure sécurité et une meilleure expérience utilisateur qu'une signature manuscrite.

méthodes d'authentification de la signature électronique

OneSpan Sign propose un certain nombre de méthodes d'authentification pour s'assurer que seuls les bons signataires accèdent à vos transactions de signature électronique. Utilisées seules ou en combinaison, ces méthodes d'authentification permettent de vérifier l'identité d'une personne et de créer une transaction fiable.

Authentification par courrier électronique

Les signataires reçoivent un courrier électronique contenant un lien les invitant à signer. En accédant à l'e-mail et en cliquant sur le lien, le signataire est authentifié. Cette méthode d'authentification établit une connexion avec le signataire en raison de l'unicité de son adresse électronique et du fait qu'il est connecté à son compte de messagerie.

Identifiants de connexion (y compris l'authentification unique ou SSO)

Les signataires peuvent accéder aux documents en se connectant à un portail en ligne à l'aide d'un identifiant et d'un mot de passe valides. Dans l'exemple du portail bancaire en ligne, le client se connecte à son compte et peut signer électroniquement les documents à partir du portail.

Code d'accès unique envoyé par SMS

Un code PIN unique est automatiquement généré et envoyé par SMS au téléphone du signataire. Le signataire le saisit sur une page de connexion, puis accède aux documents à signer.

Question secrète (KBA statique ou Q&A)

Le signataire doit répondre à des questions secrètes pour s'authentifier avant de pouvoir consulter les documents électroniques. Le signataire et l'expéditeur déterminent ces questions et réponses à l'avance pour que l'authentification fonctionne.

KBA dynamique

OneSpan Sign peut s'intégrer à des services de vérification d'identité tiers tels qu'Equifax. Dans ce cas, l'expéditeur pose des questions personnelles au signataire. Ces questions sont créées sur place pour confirmer l'identité du signataire avant qu'il ne signe. Générées en temps réel, ces questions empêchent toute personne autre que l'utilisateur réel de répondre correctement.

Certificats numériques

OneSpan Sign utilise des certificats numériques émis par des fournisseurs de services de confiance (TSP) et des autorités de certification (CA) tiers. Lors de la signature électronique à l'aide d'un certificat numérique personnel, les signataires doivent utiliser à la fois le certificat et leur code PIN ou leur mot de passe pour s'authentifier. L'utilisation d'un certificat numérique émis par un fournisseur de services de confiance qualifié crée une signature électronique qualifiée (QES) conformément aux exigences du règlement eIDAS de l'Union européenne.

Cartes à puce et identifiants dérivés

Les fonctionnaires et les contractants ont besoin d'une carte à puce ou d'un identifiant mobile pour signer électroniquement. Les cartes à puce telles que les cartes d'accès commun (CAC) et les cartes de vérification d'identité personnelle (PIV) stockent des certificats numériques. Cette forme d'authentification multifactorielle se compose d'un élément que l'utilisateur connaît (le code PIN de sa carte à puce), d'un élément que l'utilisateur possède (la carte à puce) et parfois d'un identifiant biométrique (ce que l'utilisateur est).

Vérification de l'identité

Vous pouvez vérifier à distance l'identité de personnes inconnues à l'aide de pièces d'identité émises par le gouvernement (permis de conduire, passeport, etc.). OneSpan Sign s'appuie sur la vérification de l'identité numérique pour capturer, extraire et analyser les données d'identification afin d'authentifier les documents d'identité émis par le gouvernement.

Digipass

L'authentification multifactorielle (MFA) renforce la sécurité en exigeant au moins deux méthodes de vérification. OneSpan Sign s'intègre aux solutions MFA de OneSpan telles que Digipass pour permettre une authentification forte à l'aide de mots de passe à usage unique (OTP) et/ou de cryptogrammes visuels.

Biométrie

Labiométrie est généralement utilisée pour les transactions à haut risque et de grande valeur avec des clients existants. Les signataires peuvent utiliser leur appareil mobile pour prendre un selfie, qui sera comparé à leur document d'identité délivré par le gouvernement. Lors de la détection active de la vivacité, le système présente à l'utilisateur des défis ou des tâches spécifiques qui nécessitent une réponse en direct, comme cligner des yeux, parler ou incliner la tête. Cela permet de s'assurer que la photo capturée est celle d'un être humain réel. La détection passive de l'authenticité fonctionne de manière invisible en arrière-plan, sans interrompre l'expérience de l'utilisateur, en analysant les éléments biométriques supplémentaires fournis au cours du processus d'authentification. Les signataires peuvent être vérifiés en temps réel, en quelques secondes.

Clés d'accès FIDO

Cette méthode innovante permet un processus d'authentification simple et fluide en créant un canal sécurisé entre l'expéditeur et le signataire. Cela permet d'augmenter le taux de réussite de la signature et de réduire les coûts opérationnels. Les passkeys offrent une authentification quasi instantanée directement sur l'appareil de l'utilisateur en s'appuyant sur la biométrie de l'appareil. Ils peuvent également fonctionner hors ligne après l'installation initiale, ce qui élimine la dépendance à l'égard de la disponibilité du réseau. Les Passkeys sont pris en charge par un large éventail de plateformes, de navigateurs et d'appareils et permettent une synchronisation entre appareils. Elles conviennent parfaitement aux personnes qui signent à plusieurs reprises.

Écoutez la présentation complète : Accélérez la transformation bancaire avec OneSpan

OneSpan Sign est une solution de signature électronique qui offre la flexibilité nécessaire pour répondre à vos besoins d'authentification dans le cadre de divers scénarios de signature. Consultez notre livre blanc sur l'identification et l'authentification des utilisateurs pour connaître les meilleures pratiques en matière de sélection des méthodes d'authentification adaptées à votre cas d'utilisation de la signature électronique.